VxWorks di Wind River e URGENT/11: applicate la patch oggi stesso

Comunicazione: I firewall fisici SonicWall con determinate versioni di SonicOS utilizzano per la gestione remota codice TCP/IP di terzi che contiene le vulnerabilità note come URGENT/11. Al momento non vi sono indicazioni che le vulnerabilità vengono sfruttate in maniera fraudolenta, tuttavia:

SonicWall consiglia VIVAMENTE di applicare immediatamente la patch SonicOS. Sono disponibili patch per tutte le versioni di SonicOS più recenti. Le istruzioni dettagliate sono riportate nel Security Advisory.

SonicWall mette a disposizione gratuitamente le versioni con patch preinstallate di SonicOS, anche per i clienti che attualmente non hanno stipulato alcun contratto di assistenza. SonicWall consiglia inoltre di aggiornare il software all’ultima versione di SonicOS (6.5.4.4), che continua funzionalità di firewall per contribuire a proteggere altri dispositivi vulnerabili a URGENT/11.

VxWorks di Wind River e vulnerabilità URGENT/11

I ricercatori della sicurezza di Armis hanno scoperto e divulgato responsabilmente 11 vulnerabilità nello stack TCP/IP del sistema operativo in tempo reale VxWorks di Wind River, utilizzato da milioni di dispositivi in ogni parte del mondo, e anche nello spazio, su Marte e in alcune versioni di SonicOS. Lo stack TCP/IP VxWorks di Wind River, denominato IPNET, contiene vulnerabilità che sono state chiamate “URGENT/11.” All’unico tipo di vulnerabilità sostanziale che ha riguardato SonicOS viene posto rimedio con il rilascio delle patch.

Ingestibile e non rimediabile tramite patch: il selvaggio West dell’Internet delle cose

VxWorks di Wind River è un sistema operativo in tempo reale che viene ampiamente utilizzato nell’Internet delle cose e integrato in applicazioni, come reti, telecomunicazioni, auto, dispositivi medicali, industriali, elettronica di largo consumo, aerospaziali ed altre ancora.

Il compito dei firewall è quello di proteggere i limiti perimetrali, ma la loro gestione attiva e il loro controllo sono effettuati da appositi dispositivi di solito concentrati in una postazione centralizzata. Per ogni firewall c’è una persona che si sveglia tutte le mattina con questa domanda, “Il firewall funziona? È aggiornato?” Entro pochi giorni da quando viene reso disponibile un aggiornamento, queste persone programmano un intervento di manutenzione per eliminare la lacuna di sicurezza.

Tuttavia, per la stragrande maggioranza degli altri dispositivi, collegati o esposti a Internet, non c’è nessuno che controlla e il numero di questi dispositivi per l’Internet delle cose è maggiore rispetto ai firewall di diversi ordini di grandezza. Ed è proprio il gran numero di dispositivi collegati che non sono gestiti attivamente né vengono aggiornati che costituisce un rischio immane per Internet. Vengono scoperte vulnerabilità anche per il software migliore e la sicurezza di Internet e degli ecosistemi online si basa sulla capacità di mettere a punto e installare gli aggiornamenti.

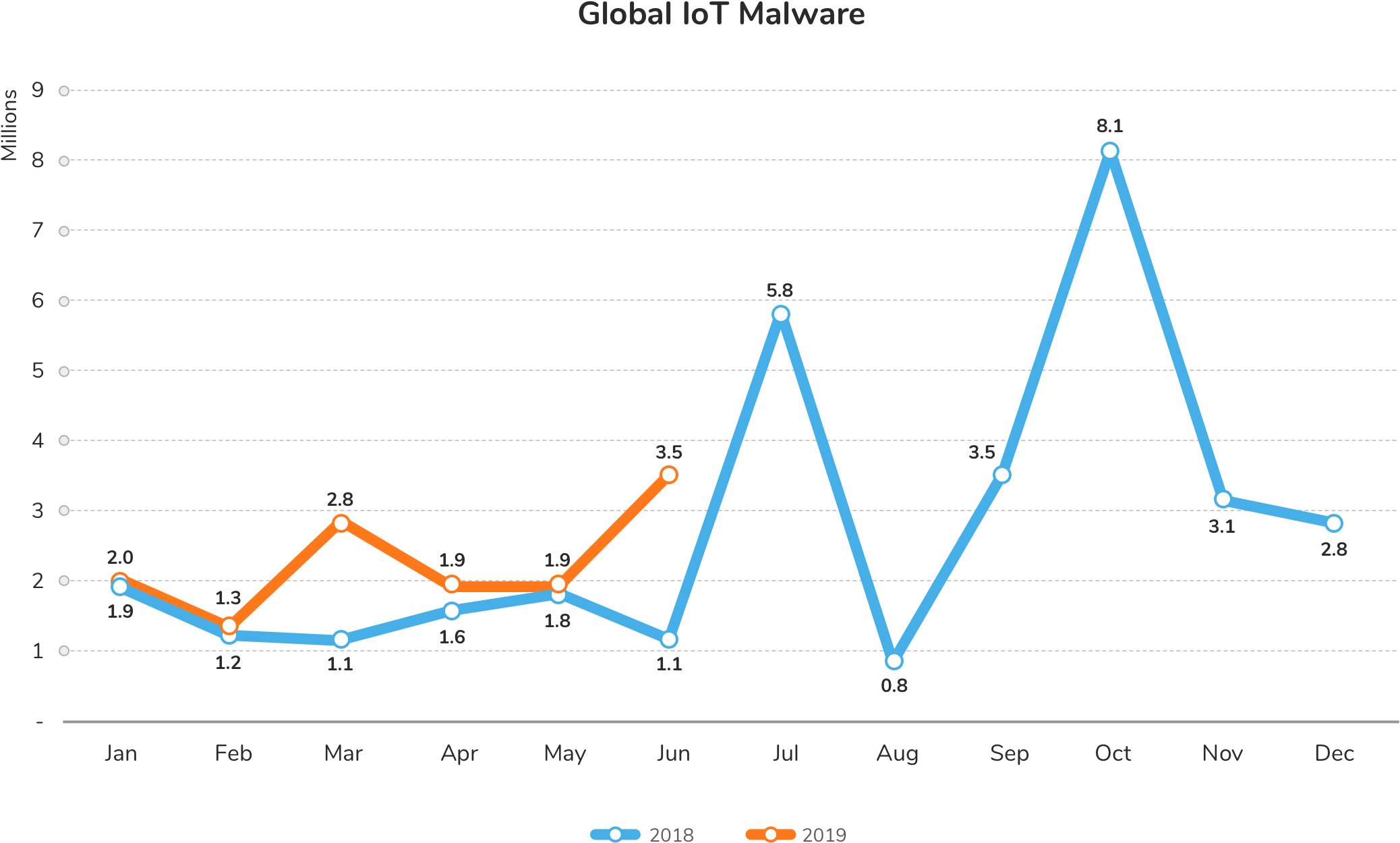

Nell’aggiornamento semestrale al Rapporto SonicWall 2019 sulle ciberminacce, i ricercatori delle minacce di SonicWall Capture Labs hanno già registrato 13,5 milioni di attacchi all’Internet delle cose, un dato superiore del 54,6% a quello dei primi due trimestri del 2018.

Di questa situazione stanno prendendo atto non solo chi si occupa della sicurezza, ma anche gli enti normativi, dal momento che centinaia di milioni di dispositivi dell’Internet delle cose risultano vulnerabili e non vengono aggiornati.

Si tratta di uno dei lati vulnerabili più a rischio di Internet, provocato dall’enorme diffusione dei dispositivi per l’Internet delle cose, compresi quelli elettronici di largo consumo che vengono frequentemente collegati a Internet e trascurati per un decennio. L’ampia portata di Internet delle cose dovrebbe ripercuotersi su diversi settori industriali come un campanello d’allarme.

“Non trascurare mai gli aggiornamenti”

L’utilizzo come arma delle vulnerabilità note contro il software obsoleto dev’essere un monito per gli utenti a non rimandare gli aggiornamenti che sono una delle misure più importanti da adottare per rendere sicure le infrastrutture contro l’attuale situazione delle minacce in rapida evoluzione.

Non ignorate e non rimandate gli aggiornamenti. Applicate oggi stesso la patch. E fatelo sempre.

Share This Article

An Article By

An Article By

John Gmuender

John Gmuender